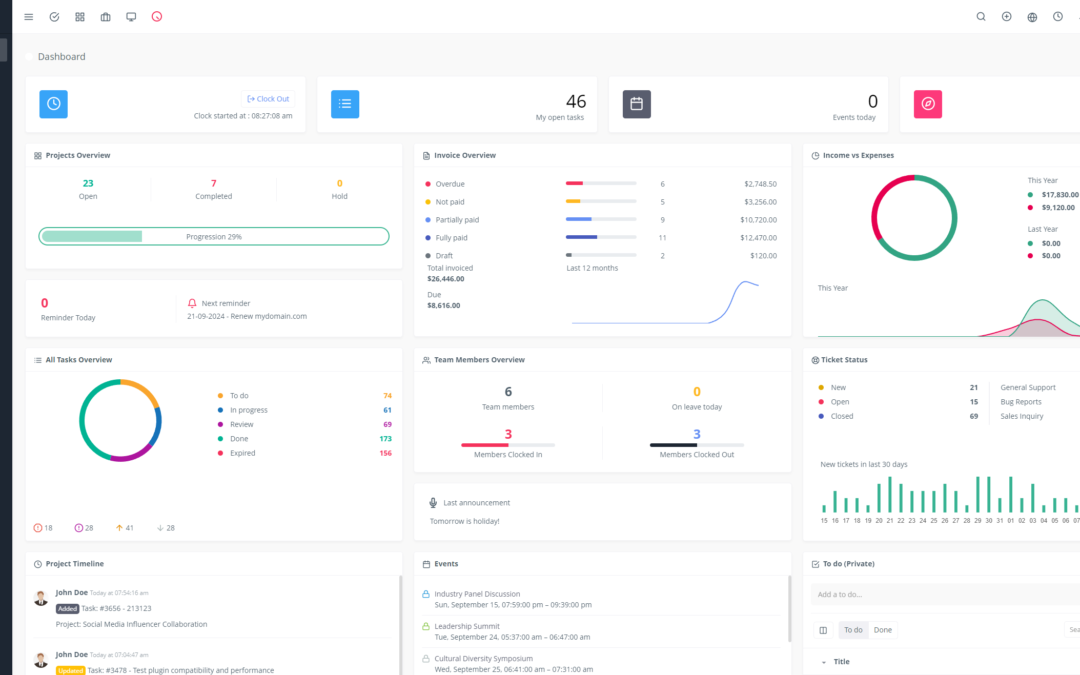

Yoneos CRM est une solution puissante et complète pour la gestion de vos relations clients. Ses API offrent une flexibilité accrue en permettant l’intégration de Yoneos CRM à d’autres applications et systèmes. Mais la sécurité de ces API est tout aussi importante que leur fonctionnalité.

L’importance de la sécurité des API

Les API, par leur nature même, exposent des données et des fonctionnalités sensibles. Il est donc crucial de mettre en place des mesures de sécurité robustes pour protéger vos données et votre système contre les accès non autorisés, les attaques et les violations.

Méthodes d’authentification pour les API Yoneos CRM

Yoneos CRM propose différentes méthodes d’authentification pour ses API, permettant de contrôler l’accès et de garantir la sécurité des données.

1. Authentification basée sur les jetons (JWT)

Fonctionnement: Un jeton JWT (JSON Web Token) est un jeton numérique qui contient des informations sur l’utilisateur et est signé cryptographiquement.

Avantages: Les JWT sont compacts, auto-contenus, et peuvent être vérifiés facilement.

Sécurité: Les JWT sont sécurisés grâce à la signature cryptographique et la validation du jeton avant l’accès aux données.

2. Authentification basée sur les API Keys

Fonctionnement: Les API Keys sont des identifiants uniques qui sont utilisés pour authentifier les requêtes API.

Avantages: Simplicité d’utilisation et flexibilité pour l’intégration.

Sécurité: Les API Keys doivent être conservées secrètes et protégées contre les accès non autorisés.

Gestion des rôles et des permissions

1. Contrôle d’accès basé sur les rôles (RBAC)

Fonctionnement: Le RBAC attribue des rôles spécifiques aux utilisateurs, chaque rôle définissant les permissions d’accès aux ressources et aux fonctionnalités.

Avantages: Simplifie la gestion des permissions et garantit que les utilisateurs n’ont accès qu’aux données et aux fonctionnalités dont ils ont besoin.

2. Contrôle d’accès basé sur les ressources (RBAC)

Fonctionnement: Le RBAC contrôle l’accès aux ressources spécifiques en fonction du rôle de l’utilisateur.

Avantages: Permet de définir des règles d’accès précises et granulaires.

Vérification des jetons JWT et des API Keys

Yoneos CRM utilise des mécanismes robustes pour vérifier les jetons JWT et les API Keys afin de garantir l’authenticité et la validité des requêtes API.

Sécurité des informations sensibles

Cryptage des données transmises: Les données sensibles sont cryptées lors de leur transmission entre le client et le serveur.

Protocoles de sécurité (TLS/SSL): Yoneos CRM utilise des protocoles de sécurité standard de l’industrie (TLS/SSL) pour sécuriser les communications.

Gestion des erreurs et des exceptions

Journalisation des activités d’API: Les actions et les erreurs relatives aux API sont enregistrées pour la surveillance et le débogage.

Protection contre les attaques

Protection contre les attaques par injection SQL: Yoneos CRM utilise des techniques de protection contre les attaques par injection SQL pour empêcher les attaquants d’accéder ou de modifier des données sensibles.

Protection contre les attaques XSS: Des mesures sont en place pour empêcher les attaques XSS, qui visent à injecter du code malveillant dans le navigateur de l’utilisateur.

Protection contre les attaques DDoS: Yoneos CRM intègre des mécanismes de protection contre les attaques DDoS pour atténuer les attaques volumineuses provenant de plusieurs sources.

Conformité aux normes de sécurité

Yoneos CRM s’engage à respecter les normes de sécurité les plus récentes et les plus rigoureuses de l’industrie.

Meilleures pratiques pour sécuriser les API Yoneos CRM

Utiliser des méthodes d’authentification fortes: JWT et API Keys avec une gestion des rôles et des permissions strictes.

Protéger les informations sensibles: Crypter les données sensibles et utiliser des protocoles de sécurité tels que TLS/SSL.

Surveiller les activités d’API: Enregistrer les actions et les erreurs pour la détection des menaces et le débogage.

Mettre à jour régulièrement les systèmes: Appliquer les mises à jour de sécurité pour corriger les vulnérabilités et les failles potentielles.

Conseils pour les développeurs utilisant les API Yoneos CRM

Comprendre les exigences de sécurité: Se familiariser avec les politiques de sécurité et les meilleures pratiques de Yoneos CRM.

Utiliser des outils de développement sécurisés: Utiliser des outils et des bibliothèques de sécurité pour le développement d’applications.

Tester les applications de manière approfondie:* Réaliser des tests de pénétration et des tests de sécurité pour identifier et corriger les vulnérabilités.

En utilisant les API Yoneos CRM de manière sécurisée, vous pouvez profiter de toutes les fonctionnalités de Yoneos CRM tout en protégeant vos données et votre système.