Introduction à l’authentification API

L’authentification API est le processus de vérification de l’identité d’une application ou d’un utilisateur essayant d’accéder aux données et aux fonctionnalités de l’API Yoneos CRM. 🤝 C’est une étape essentielle pour garantir la sécurité et l’intégrité de vos données, en empêchant les accès non autorisés et les actions malveillantes.

Différentes Méthodes d’Authentification API dans Yoneos CRM

Yoneos CRM offre une variété de méthodes d’authentification API pour répondre aux besoins spécifiques de votre entreprise. Découvrez les options disponibles :

1. Authentification par Jeton d’Accès:

🗝️ Le jeton d’accès est un jeton unique qui permet à une application d’accéder aux ressources de l’API pour une durée limitée.

⏱️ Idéal pour les applications à court terme ou pour les applications nécessitant une autorisation spécifique.

🔒 Sécurité : L’utilisation de jetons d’accès expire automatiquement, ce qui renforce la sécurité.

2. Authentification par Clé API:

🔑 Une clé API est une chaîne de caractères unique qui identifie votre application et lui permet d’accéder à l’API.

🔨 Généralement utilisée pour les applications qui nécessitent un accès permanent à l’API.

🔐 Sécurité : Il est crucial de conserver votre clé API secrète pour éviter tout accès non autorisé.

3. Authentification OAuth 2.0:

🌐 Le protocole OAuth 2.0 permet aux utilisateurs de partager leurs données avec des applications tierces sans avoir à divulguer leurs mots de passe.

🔐 Sécurité : OAuth 2.0 fournit un niveau de sécurité élevé en gérant les autorisations d’accès.

💻 Parfait pour les applications Web et mobiles qui se connectent à Yoneos CRM.

4. Authentification par Cookie:

🍪 Les cookies sont de petits fichiers texte stockés sur l’appareil de l’utilisateur et utilisés pour identifier la session de l’utilisateur.

🕰️ Principalement utilisés pour l’authentification des sessions de l’utilisateur dans les navigateurs Web.

🔒 Sécurité : Les cookies doivent être protégés et gérés avec précaution pour éviter les attaques.

5. Authentification de Base:

🔒 La méthode d’authentification de base utilise un encodage de base64 pour transmettre les identifiants de l’utilisateur (nom d’utilisateur et mot de passe) à l’API.

🔨 Utilisé pour les applications simples qui nécessitent un accès basique.

🔐 Sécurité : La méthode de base est vulnérable aux attaques de sniffing et doit être utilisée avec prudence.

6. Authentification JWT (JSON Web Token):

🔑 Un JWT est un jeton standardisé qui permet de transmettre des informations entre deux parties de manière sécurisée.

🔒 Sécurité : JWT utilise des signatures numériques pour vérifier l’intégrité du jeton et la sécurité des données.

💻 Convient pour les applications Web, les applications mobiles et les API RESTful.

7. Authentification SAML (Security Assertion Markup Language):

🤝 SAML permet aux utilisateurs de se connecter à différentes applications en utilisant un seul ensemble d’identifiants.

🔐 Sécurité : SAML offre un niveau de sécurité élevé en utilisant les protocoles de cryptage et les signatures numériques.

💻 Idéal pour les entreprises qui ont besoin d’une authentification unique (SSO).

8. Authentification LDAP (Lightweight Directory Access Protocol):

📂 LDAP est un protocole utilisé pour accéder et gérer des informations dans des répertoires.

🔐 Sécurité : LDAP fournit une authentification sécurisée et une gestion centralisée des utilisateurs et des groupes.

💻 Utilisé dans les environnements d’entreprise pour la gestion des utilisateurs et l’authentification.

9. Authentification par Certificat Client:

🔒 Le certificat client est un fichier numérique qui permet de vérifier l’identité de l’application qui accède à l’API.

🔐 Sécurité : Cette méthode offre une sécurité élevée en utilisant des certificats numériques signés par des autorités de certification.

💻 Idéal pour les applications qui nécessitent un niveau de sécurité très élevé.

10. Authentification à Deux Facteurs (2FA):

🛡️ 2FA ajoute une couche de sécurité supplémentaire en exigeant deux formes d’authentification (par exemple, mot de passe et code SMS).

🔒 Sécurité : 2FA rend l’accès à l’API plus difficile pour les attaquants.

💻 Convient pour les applications sensibles nécessitant une sécurité renforcée.

Sécurité des Méthodes d’Authentification

La sécurité de vos méthodes d’authentification API est cruciale pour protéger vos données. 🛡️ Voici quelques points importants à garder à l’esprit:

🔑 Gestion des clés API : Conservez vos clés API secrètes et ne les partagez pas avec des tiers.

🔒 Utilisation du HTTPS : Utilisez toujours le protocole HTTPS pour sécuriser la communication entre votre application et l’API.

⏳ Expiration des jetons : Configurez l’expiration des jetons d’accès pour minimiser les risques de compromission.

🛡️ Protection contre les attaques: Mettez en place des mesures de sécurité pour protéger votre API contre les attaques comme l’injection SQL et la cross-site scripting (XSS).

🕵️ Surveillance des activités : Surveillez attentivement les activités de l’API pour détecter toute activité suspecte.

Meilleures Pratiques pour l’Authentification API

🔐 Sélectionnez la méthode d’authentification appropriée : Choisissez la méthode qui correspond le mieux à vos besoins et à votre niveau de sécurité.

🛡️ Implémentez des mécanismes de sécurité robustes : Protégez votre API contre les attaques et les accès non autorisés.

🔒 Utilisez des mots de passe forts et des clés API secrètes : Évitez les mots de passe faciles à deviner et conservez vos clés API en toute sécurité.

🔑 Générez des jetons d’accès avec des durées d’expiration courtes : Cela permet de limiter l’accès non autorisé en cas de compromission.

🤝 Intégrez l’authentification à deux facteurs (2FA) : Ajoutez une couche de sécurité supplémentaire pour protéger les données sensibles.

Choisir la Bonne Méthode d’Authentification

Le choix de la bonne méthode d’authentification API dépend de plusieurs facteurs :

💻 Type d’application : Applications Web, applications mobiles, API RESTful, etc.

🔒 Niveau de sécurité requis : Applications sensibles, applications non sensibles, etc.

👤 Nombre d’utilisateurs : Petites équipes, grandes entreprises, etc.

⏱️ Durée d’accès requise : Accès temporaire ou permanent.

Intégration d’API avec Yoneos CRM

Yoneos CRM offre une API puissante qui vous permet d’intégrer vos applications et vos systèmes à la plateforme. La documentation de l’API fournit des informations détaillées sur les différentes méthodes d’authentification et les appels d’API disponibles.

Exemples d’Utilisation de l’Authentification API dans Yoneos CRM

🤝 Intégration avec des applications tierces : Synchronisez les données des clients, des projets et des tâches entre Yoneos CRM et d’autres applications.

🤖 Automatisation des tâches : Utilisez l’API pour automatiser des tâches répétitives, telles que la création de tickets ou la mise à jour des statuts des projets.

📊 Création de tableaux de bord personnalisés : Accédez aux données de l’API pour créer des tableaux de bord et des rapports personnalisés.

Débogage des Problèmes d’Authentification

Si vous rencontrez des problèmes d’authentification avec l’API Yoneos CRM, voici quelques conseils :

🔑 Vérifiez vos identifiants : Assurez-vous que vos identifiants d’accès sont corrects et que vous utilisez la bonne clé API.

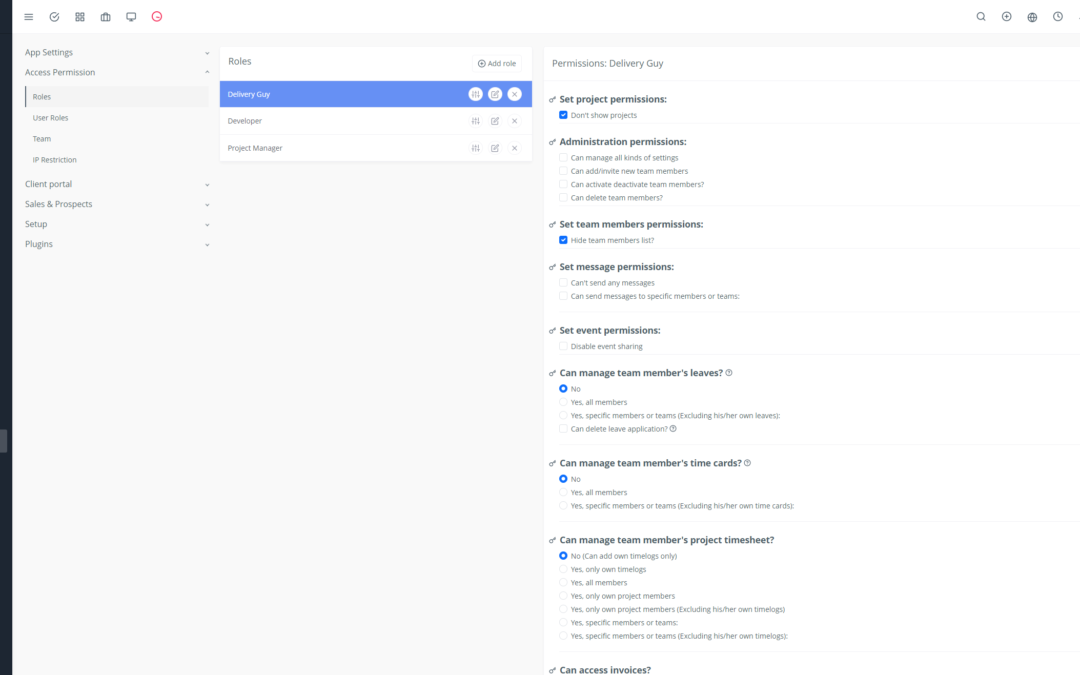

🔐 Vérifiez les paramètres d’autorisation : Assurez-vous que les paramètres d’autorisation de votre application sont correctement configurés.

⏱️ Vérifiez l’expiration des jetons : Les jetons d’accès peuvent expirer, il est donc important de les renouveler.

🕵️ Consultez la documentation de l’API : La documentation de l’API contient des informations détaillées sur le débogage des problèmes d’authentification.

🤝 Contactez l’assistance Yoneos CRM : Si vous rencontrez des problèmes persistants, contactez l’équipe d’assistance Yoneos CRM pour obtenir de l’aide.

Documentation de l’API Yoneos CRM

La documentation de l’API Yoneos CRM est disponible sur le site Web de Yoneos CRM. Elle fournit des informations détaillées sur les différentes méthodes d’authentification, les appels d’API et les exemples d’utilisation.

Conclusion : L’Importance de l’Authentification API

L’authentification API est une étape essentielle pour sécuriser vos données et vos applications lorsqu’elles interagissent avec l’API Yoneos CRM. 🛡️ En choisissant la bonne méthode d’authentification et en suivant les meilleures pratiques de sécurité, vous pouvez protéger vos données contre les accès non autorisés et les attaques malveillantes.

Ressources Supplémentaires

📖 Documentation de l’API Yoneos CRM : https://app.yoneos.com/signup

🔐 Guide de sécurité des API : https://app.yoneos.com/signup

🤝 Forum d’assistance Yoneos CRM :* https://yoneos.com

N’hésitez pas à consulter ces ressources pour obtenir plus d’informations et d’aide sur l’authentification API dans Yoneos CRM. 🤝