Einführung in die API-Authentifizierung

Die API-Authentifizierung ist der Prozess der Überprüfung der Identität einer Anwendung oder eines Benutzers, der versucht, auf die Daten und Funktionen der Yoneos CRM API zuzugreifen. 🤝 Dies ist ein wesentlicher Schritt, um die Sicherheit und Integrität Ihrer Daten zu gewährleisten, indem nicht autorisierte Zugriffe und böswillige Aktionen verhindert werden.

Verschiedene API-Authentifizierungsmethoden in Yoneos CRM

Yoneos CRM bietet eine Vielzahl von API-Authentifizierungsmethoden, um die spezifischen Bedürfnisse Ihres Unternehmens zu erfüllen. Entdecken Sie die verfügbaren Optionen:

1. Zugangstoken-Authentifizierung:

🗝️ Das Zugangstoken ist ein eindeutiges Token, das einer Anwendung für eine begrenzte Zeit den Zugriff auf API-Ressourcen ermöglicht.

⏱️ Ideal für kurzfristige Anwendungen oder Anwendungen, die eine spezifische Berechtigung erfordern.

🔒 Sicherheit: Die Verwendung von Zugangstoken läuft automatisch ab, was die Sicherheit erhöht.

2. API-Schlüssel-Authentifizierung:

🔑 Ein API-Schlüssel ist eine eindeutige Zeichenkette, die Ihre Anwendung identifiziert und ihr den Zugriff auf die API ermöglicht.

🔨 In der Regel für Anwendungen verwendet, die dauerhaften Zugriff auf die API benötigen.

🔐 Sicherheit: Es ist wichtig, Ihren API-Schlüssel geheim zu halten, um unbefugten Zugriff zu verhindern.

3. OAuth 2.0-Authentifizierung:

🌐 Das OAuth 2.0-Protokoll ermöglicht es Benutzern, ihre Daten mit Drittanwendungen zu teilen, ohne ihre Passwörter preisgeben zu müssen.

🔐 Sicherheit: OAuth 2.0 bietet ein hohes Sicherheitsniveau durch die Verwaltung von Zugriffsrechten.

💻 Perfekt für Web- und mobile Anwendungen, die sich mit Yoneos CRM verbinden.

4. Cookie-Authentifizierung:

🍪 Cookies sind kleine Textdateien, die auf dem Gerät des Benutzers gespeichert werden und zur Identifizierung der Benutzersitzung verwendet werden.

🕰️ Hauptsächlich für die Authentifizierung von Benutzersitzungen in Webbrowsern verwendet.

🔒 Sicherheit: Cookies müssen geschützt und sorgfältig verwaltet werden, um Angriffe zu vermeiden.

5. Basisauthentifizierung:

🔒 Die Basisauthentifizierungsmethode verwendet eine Base64-Codierung, um die Anmeldeinformationen des Benutzers (Benutzername und Passwort) an die API zu übertragen.

🔨 Wird für einfache Anwendungen verwendet, die einen grundlegenden Zugriff benötigen.

🔐 Sicherheit: Die Basismethode ist anfällig für Sniffing-Angriffe und sollte mit Vorsicht verwendet werden.

6. JWT-Authentifizierung (JSON Web Token):

🔑 Ein JWT ist ein standardisiertes Token, mit dem Informationen sicher zwischen zwei Parteien ausgetauscht werden können.

🔒 Sicherheit: JWT verwendet digitale Signaturen, um die Integrität des Tokens und die Sicherheit der Daten zu überprüfen.

💻 Geeignet für Webanwendungen, mobile Anwendungen und RESTful APIs.

7. SAML-Authentifizierung (Security Assertion Markup Language):

🤝 SAML ermöglicht es Benutzern, sich mit einem einzigen Satz von Anmeldeinformationen bei verschiedenen Anwendungen anzumelden.

🔐 Sicherheit: SAML bietet ein hohes Sicherheitsniveau durch die Verwendung von Verschlüsselungsprotokollen und digitalen Signaturen.

💻 Ideal für Unternehmen, die eine Single Sign-On (SSO)-Authentifizierung benötigen.

8. LDAP-Authentifizierung (Lightweight Directory Access Protocol):

📂 LDAP ist ein Protokoll zum Zugriff auf und zur Verwaltung von Informationen in Verzeichnissen.

🔐 Sicherheit: LDAP bietet eine sichere Authentifizierung und eine zentrale Verwaltung von Benutzern und Gruppen.

💻 Wird in Unternehmensumgebungen für die Benutzerverwaltung und Authentifizierung verwendet.

9. Clientzertifikatsauthentifizierung:

🔒 Das Clientzertifikat ist eine digitale Datei, die die Identität der Anwendung überprüft, die auf die API zugreift.

🔐 Sicherheit: Diese Methode bietet eine hohe Sicherheit durch die Verwendung von digitalen Zertifikaten, die von Zertifizierungsstellen signiert werden.

💻 Ideal für Anwendungen, die ein sehr hohes Sicherheitsniveau erfordern.

10. Zwei-Faktor-Authentifizierung (2FA):

🛡️ 2FA fügt eine zusätzliche Sicherheitsschicht hinzu, indem zwei Formen der Authentifizierung erforderlich sind (z. B. Passwort und SMS-Code).

🔒 Sicherheit: 2FA erschwert Angreifern den Zugriff auf die API.

💻 Geeignet für sensible Anwendungen, die eine verstärkte Sicherheit erfordern.

Sicherheit von Authentifizierungsmethoden

Die Sicherheit Ihrer API-Authentifizierungsmethoden ist entscheidend, um Ihre Daten zu schützen. 🛡️ Hier sind einige wichtige Punkte, die Sie beachten sollten:

🔑 Verwaltung von API-Schlüsseln: Bewahren Sie Ihre API-Schlüssel geheim auf und geben Sie sie nicht an Dritte weiter.

🔒 Verwendung von HTTPS: Verwenden Sie immer das HTTPS-Protokoll, um die Kommunikation zwischen Ihrer Anwendung und der API zu sichern.

⏳ Ablauf von Token: Konfigurieren Sie den Ablauf von Zugangstoken, um das Risiko einer Kompromittierung zu minimieren.

🛡️ Schutz vor Angriffen: Implementieren Sie Sicherheitsmaßnahmen, um Ihre API vor Angriffen wie SQL-Injection und Cross-Site-Scripting (XSS) zu schützen.

🕵️ Überwachung von Aktivitäten: Überwachen Sie die API-Aktivitäten sorgfältig, um verdächtige Aktivitäten zu erkennen.

Best Practices für die API-Authentifizierung

🔐 Wählen Sie die geeignete Authentifizierungsmethode: Wählen Sie die Methode, die am besten zu Ihren Bedürfnissen und Ihrem Sicherheitsniveau passt.

🛡️ Implementieren Sie robuste Sicherheitsmechanismen: Schützen Sie Ihre API vor Angriffen und unbefugtem Zugriff.

🔒 Verwenden Sie starke Passwörter und geheime API-Schlüssel: Vermeiden Sie leicht zu erratende Passwörter und bewahren Sie Ihre API-Schlüssel sicher auf.

🔑 Generieren Sie Zugangstoken mit kurzen Gültigkeitsdauern: Dies begrenzt den unbefugten Zugriff im Falle einer Kompromittierung.

🤝 Integrieren Sie die Zwei-Faktor-Authentifizierung (2FA): Fügen Sie eine zusätzliche Sicherheitsschicht hinzu, um sensible Daten zu schützen.

Auswahl der richtigen Authentifizierungsmethode

Die Wahl der richtigen API-Authentifizierungsmethode hängt von mehreren Faktoren ab:

💻 Art der Anwendung: Webanwendungen, mobile Anwendungen, RESTful APIs usw.

🔒 Erforderliches Sicherheitsniveau: Sensible Anwendungen, nicht sensible Anwendungen usw.

👤 Anzahl der Benutzer: Kleine Teams, große Unternehmen usw.

⏱️ Erforderliche Zugriffszeit: Temporärer oder dauerhafter Zugriff.

API-Integration mit Yoneos CRM

Yoneos CRM bietet eine leistungsstarke API, mit der Sie Ihre Anwendungen und Systeme in die Plattform integrieren können. Die API-Dokumentation enthält detaillierte Informationen zu den verschiedenen Authentifizierungsmethoden und verfügbaren API-Aufrufen.

Beispiele für die Verwendung der API-Authentifizierung in Yoneos CRM

🤝 Integration mit Drittanwendungen: Synchronisieren Sie Kundendaten, Projekte und Aufgaben zwischen Yoneos CRM und anderen Anwendungen.

🤖 Automatisierung von Aufgaben: Verwenden Sie die API, um sich wiederholende Aufgaben zu automatisieren, wie z. B. das Erstellen von Tickets oder das Aktualisieren von Projektstatus.

📊 Erstellen von benutzerdefinierten Dashboards: Greifen Sie auf die API-Daten zu, um benutzerdefinierte Dashboards und Berichte zu erstellen.

Beheben von Authentifizierungsproblemen

Wenn Sie Probleme mit der Authentifizierung bei der Yoneos CRM API haben, finden Sie hier einige Tipps:

🔑 Überprüfen Sie Ihre Anmeldeinformationen: Stellen Sie sicher, dass Ihre Zugangsdaten korrekt sind und Sie den richtigen API-Schlüssel verwenden.

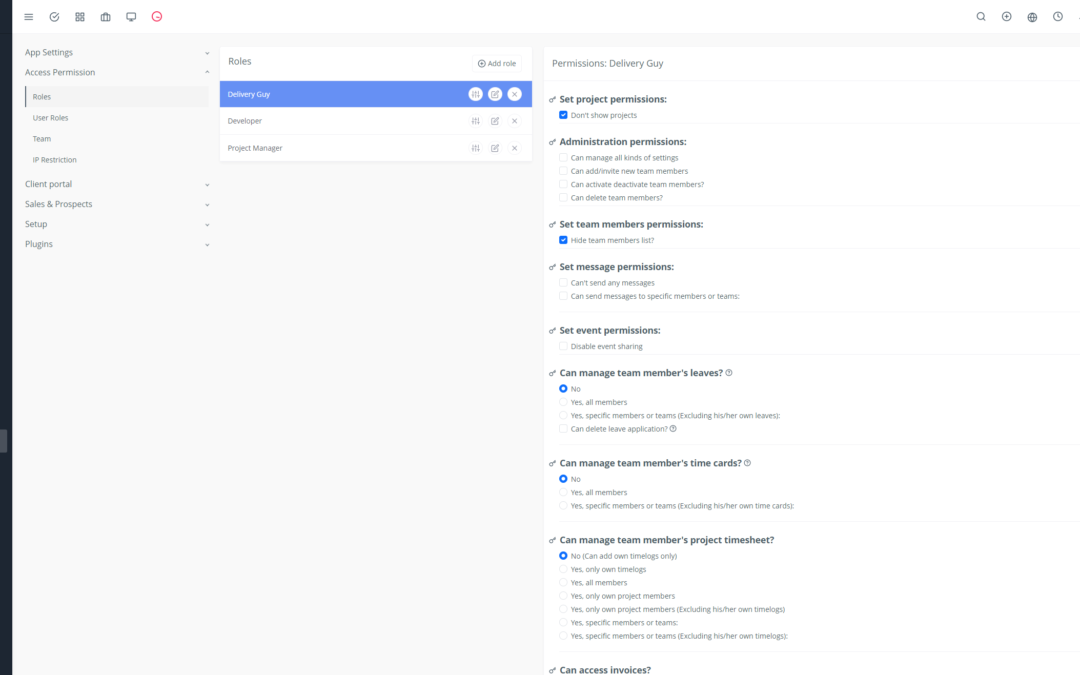

🔐 Überprüfen Sie die Berechtigungseinstellungen: Stellen Sie sicher, dass die Berechtigungseinstellungen Ihrer Anwendung korrekt konfiguriert sind.

⏱️ Überprüfen Sie den Ablauf der Token: Zugangstoken können ablaufen, daher ist es wichtig, sie zu erneuern.

🕵️ Konsultieren Sie die API-Dokumentation: Die API-Dokumentation enthält detaillierte Informationen zur Fehlersuche bei Authentifizierungsproblemen.

🤝 Wenden Sie sich an den Yoneos CRM-Support: Wenn Sie weiterhin Probleme haben, wenden Sie sich an das Yoneos CRM-Supportteam, um Hilfe zu erhalten.

Yoneos CRM API-Dokumentation

Die Yoneos CRM API-Dokumentation ist auf der Yoneos CRM-Website verfügbar. Sie enthält detaillierte Informationen zu den verschiedenen Authentifizierungsmethoden, API-Aufrufen und Anwendungsbeispielen.

Fazit: Die Bedeutung der API-Authentifizierung

Die API-Authentifizierung ist ein wesentlicher Schritt, um Ihre Daten und Anwendungen zu schützen, wenn sie mit der Yoneos CRM API interagieren. 🛡️ Indem Sie die richtige Authentifizierungsmethode wählen und die Best Practices für die Sicherheit befolgen, können Sie Ihre Daten vor unbefugtem Zugriff und böswilligen Angriffen schützen.

Zusätzliche Ressourcen

📖 Yoneos CRM API-Dokumentation: https://yoneos.com

🔐 API-Sicherheitsleitfaden: https://yoneos.com

🤝 Yoneos CRM-Supportforum:* https://app.yoneos.com/signup

Zögern Sie nicht, diese Ressourcen zu konsultieren, um weitere Informationen und Hilfe zur API-Authentifizierung in Yoneos CRM zu erhalten. 🤝